Category

Post-Quanten-Kryptografie: Verschlüsselung im Zeitalter der Quantencomputer

Post-Quanten-Kryptografie wird vielleicht schon bald Realität. Dieser Beitrag verhandelt Vergangenheit, Gegenwart und Zukunft von Kryptografie.

SySS Proof of Concept-Video: "SySS Radio Hack Box 2.0"

SySS Radio Hack Box 2.0: Im Video demonstriert die SySS verschiedene Angriffe gegen eine verwundbare AES-verschlüsselte Funktastatur.

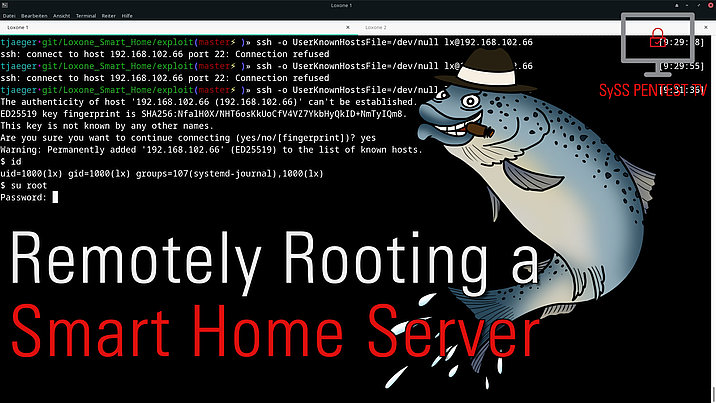

SySS Proof of Concept-Video: "Remotely Rooting a Smart Home Server"

Im Video zeigt die SySS einen Angriff gegen einen Loxone Miniserver Go Smarthome-Server. Dabei werden drei Sicherheitsschwachstellen ausgenutzt.

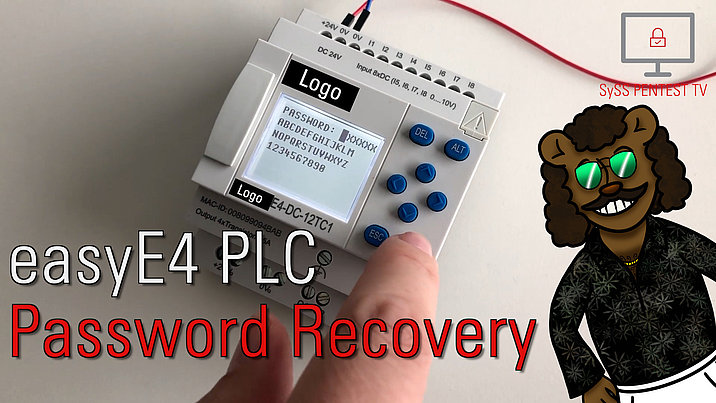

SySS Proof of Concept-Video: "Eaton easy Password Hacking"

Im Video zeigt die SySS Sicherheitsschwachstellen bezüglich des Steuerrelais easyE4 und der entsprechenden Software easySoft des Herstellers Eaton.

IT-Sicherheit, die Sie zum Staunen bringt – Live-Hacking mit der SySS

Wir gewähren Ihnen einen exklusiven Blick hinter die Kulissen des Alltags unserer SySS-Live-Hacker:innen und deren Tätigkeit.

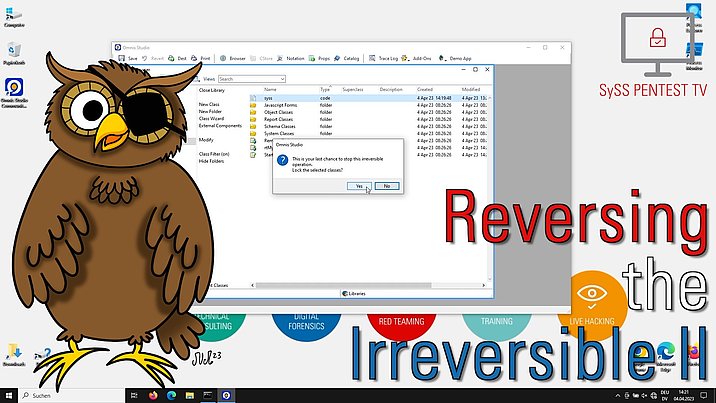

SySS Proof of Concept-Video: "Reversing the Irreversible, again: Unlocking locked Omnis Studio classes"

In Omnis Studio können gesperrte Omnis-Klassen entsperrt werden, um sie dann im Omnis Studio-Browser weiter analysieren oder auch modifizieren zu können.

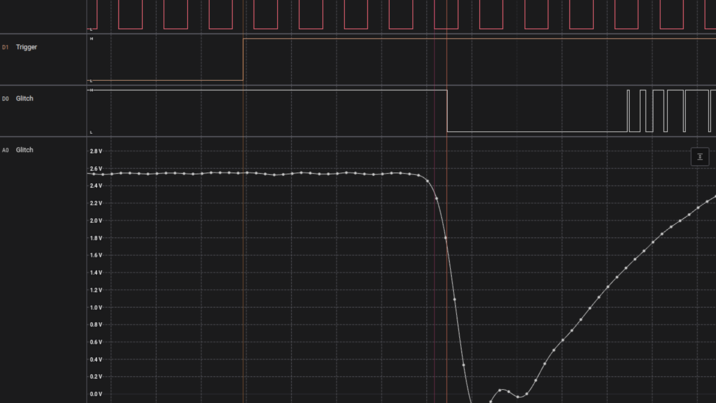

Alles im Blick bei der Sicherheit von IoT-Geräten? Zum Revival von Fault Injection-Angriffen

Neben den klassischen Anforderungen an die Sicherheit von IoT-Geräten dürfen auch Side Channel- bzw. Fault Injection-Angriffe nicht unterschätzt werden.

Auch Linux macht mal Fehler

Sebastian Auwärter hinterfragt die Sicherheit von Linux-Systemen, bei denen eigentlich vergleichsweise wenige Sicherheitslücken zu erwarten sein sollten.

Sichere Software entwickeln durch kompetente Beratung

Um sichere Software zu entwickeln, ist kompetente Beratung erforderlich. SySS unterstützt bei Sicherheitsfragen in Design und Architektur.

Transfer Impact Assessment: Umsetzung von Schrems II und der neuen Standarddatenschutzklauseln

Schrems II: Der EuGH fordert ein Transfer Impact Assessment (TIA), also eine spezielle Risikoanalyse, aufgrund des explodierenden globalen Datentransfers.

Ihr direkter Kontakt zu SySS +49 (0)7071 - 40 78 56-0 oder anfrage@syss.de | IN DRINGENDEN FÄLLEN AUSSERHALB DER GESCHÄFTSZEITEN +49 (0)7071 - 40 78 56-99

Als Rahmenvertragskunde wählen Sie bitte die bereitgestellte Rufbereitschaftsnummer

Ihr direkter Kontakt zu SySS +49 (0)7071 - 40 78 56-0 oder anfrage@syss.de

IN DRINGENDEN FÄLLEN AUSSERHALB DER GESCHÄFTSZEITEN +49 (0)7071 - 40 78 56-99

Als Rahmenvertragskunde wählen Sie bitte die bereitgestellte Rufbereitschaftsnummer

Direkter Kontakt

+49 (0)7071 - 40 78 56-0 oder anfrage@syss.de

IN DRINGENDEN FÄLLEN AUSSERHALB DER GESCHÄFTSZEITEN

+49 (0)7071 - 40 78 56-99

Als Rahmenvertragskunde wählen Sie bitte die bereitgestellte Rufbereitschaftsnummer