- DE

- EN

Neues SySS-Proof-of-Concept-Video: There's No Sound of the Police - Reactive Jamming Attack Against a Wireless Alarm System

SySS IT-Sicherheitsexperte Matthias Deeg demonstriert einen recht einfachen, aber dennoch effektiven Angriff gegen viele Funksysteme: einen sogenannten Reactive Jamming-Angriff

Im neuen SySS PoC-Video "There's No Sound of the Police - Reactive Jamming Attack Against a Wireless Alarm System" demonstriert SySS IT-Sicherheitsexperte Matthias Deeg einen recht einfachen, aber dennoch effektiven Angriff gegen viele Funksysteme, nämlich einen sogenannten Reactive Jamming-Angriff.

Bei einem solchen Angriff reagiert ein Angreifer auf bestimmte Funkkommunikation und versucht nur diese gezielt zu stören. Allgemein besteht die Idee bei Jamming-Angriffen darin, die Verwendung eines geteilten Mediums, nämlich des elektromagnetischen Spektrums, missbräuchlich auszunutzen. Dabei versucht ein Angreifer die Funkkommunikation eines ausgesuchten Systems auf einer oder mehreren definierten Funkfrequenzen zu stören, indem er einfach ein eigenes Funksignal aussendet, welches mit dem ursprünglichen Signal interferiert. Bei einem erfolgreichen Angriff ist der beabsichtigte Empfänger einer Funkübertragung dadurch nicht mehr in der Lage, das ursprünglich gesendete Signal korrekt zu empfangen.

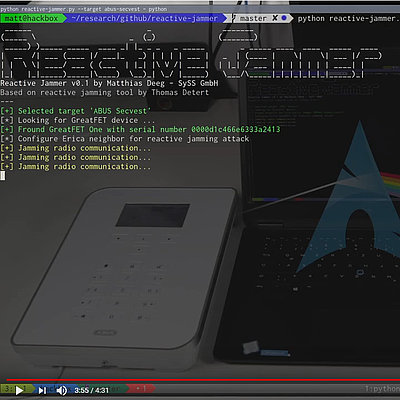

In unserem SySS PoC-Video wird ein Reactive Jamming-Angriff unter Ausnutzung der Sicherheitsschwachstelle SYSS-2019-004 (CVE-2019-14261) demonstriert, die im Juli 2019 im Rahmen unseres Responsible Disclosure-Programms veröffentlicht wurde. Für den Angriff gegen die verwundbare Funkalarmanlage ABUS Secvest und dessen funkbasierten Komponenten, wie beispielsweise dem Funkbewegungsmelder, wird ein GreatFET One von Great Scott Gadgets zusammen mit dessen „Nachbarn“ Erica verwendet, welcher von Thomas Detert entwickelt wurde.

Erica besitzt vier Texas Instruments CC1101 Transceiver, die auf verschiedene Funkfrequenzenbänder abgestimmt sind (315 MHz, 433 MHz, 868 MHz und 915 MHz). Die Nutzung von zwei Transceivern pro Frequenzband ermöglicht recht kurze Reaktionszeiten beim Umschalten zwischen Sende- und Empfangsbetrieb, was für bestimmte Testszenarien notwendig ist, wie etwa Untersuchungen bezüglich Reactive Jamming-Angriffen.

Unter Verwendung des entwickelten SySS-Softwaretools „Reactive Jammer“ für den GreatFET One und Erica ist die praktische Durchführung eines Reactive Jamming-Angriffs gegen verwundbare Funksysteme wie die ABUS Secvest-Funkalarmanlage auf simple Weise möglich.

Termine

17.04.2024

SySS bei den IT Security Talks der it-sa 365

17.04.2024

Awe1: IT-Sicherheit kennenlernen

18.04.2024

Awe3: Social Engineering Awareness

Ihr direkter Kontakt zu SySS +49 (0)7071 - 40 78 56-0 oder anfrage@syss.de | IN DRINGENDEN FÄLLEN AUSSERHALB DER GESCHÄFTSZEITEN +49 (0)7071 - 40 78 56-99

Als Rahmenvertragskunde wählen Sie bitte die bereitgestellte Rufbereitschaftsnummer

Ihr direkter Kontakt zu SySS +49 (0)7071 - 40 78 56-0 oder anfrage@syss.de

IN DRINGENDEN FÄLLEN AUSSERHALB DER GESCHÄFTSZEITEN +49 (0)7071 - 40 78 56-99

Als Rahmenvertragskunde wählen Sie bitte die bereitgestellte Rufbereitschaftsnummer

Direkter Kontakt

+49 (0)7071 - 40 78 56-0 oder anfrage@syss.de

IN DRINGENDEN FÄLLEN AUSSERHALB DER GESCHÄFTSZEITEN

+49 (0)7071 - 40 78 56-99

Als Rahmenvertragskunde wählen Sie bitte die bereitgestellte Rufbereitschaftsnummer