- DE

- EN

Sicherheitsschwachstelle in ABUS Secvest Hybrid-Modul FUMO50110 (SYSS-2020-015)

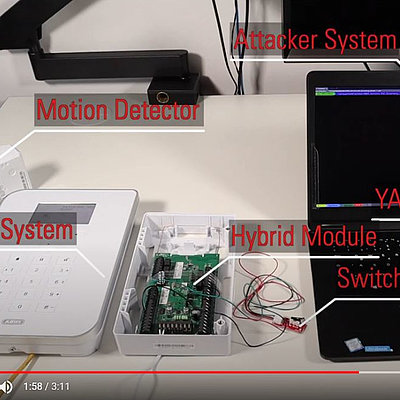

SySS IT-Sicherheitsexperte Matthias Deeg demonstriert einen Spoofing-Angriff gegen die unsichere Funkkommunikation einer ABUS Secvest-Funkalarmanlage und deren Hybrid-Modul FUMO50110

In unserem neuen SySS Proof of Concept-Video: ABUS Secvest Spoofing Attack demonstriert SySS IT-Sicherheitsexperte Matthias Deeg einen Spoofing-Angriff gegen die unsichere Funkkommunikation einer ABUS Secvest-Funkalarmanlage und deren Hybrid-Modul FUMO50110.

Aufgrund fehlender Sicherheitsfunktionen hinsichtlich Vertraulichkeit (Confidentiality) und Integrität (Integrity) der genutzten Funkkommunikation ist ein Angreifer in der Lage, Nachrichten des ABUS Secvest Hybrid-Moduls zu fälschen, etwa um die Alarmanlage auf unautorisierte Weise zu deaktivieren.

Wird beispielsweise ein wAppLoxx-Schließzylinder über das Hybrid-Modul mit einer ABUS Secvest-Funkalarmanlage verbunden, so kann ein Angreifer eine Statusnachricht des Hybrid-Moduls aufzeichnen, die in regelmäßigen Zeitintervallen versendet wird, und auf deren Grundlage eine gültige Funknachricht zur Deaktivierung der Alarmanlage erzeugen. In einer solchen Systemkonfiguration lässt sich auf diese Weise die Benutzerauthentifizierung des wAppLoxx-Systems mit der Funkalarmanlage umgehen.

Diese Sicherheitsschwachstelle, die in unserem Security Advisory SYSS-2020-015 (CVE-2020-14158) beschrieben wird, wurde von Michael Rüttgers und Thomas Detert gefunden.

Basierend auf einem Softwaretool zum Ausnutzen eines verwandten Sicherheitsproblems der ABUS Secvest-Funkfernbedienungen FUB500014 und FUBE50015 wurde zu Demonstrationszwecken ein neues Proof of Concept-Tool für die Durchführung des beschriebenen Spoofing-Angriffs gegen das betroffene SeABUS Secvest Hybrid-Modul FUMO50110 entwickelt.

Detaillierte Informationen zu dieser gefundenen Schwachstelle finden Sie in unserem Security Advisory/You will find detailed information about these security issues in our Security Advisory:

Ihr direkter Kontakt zu SySS +49 (0)7071 - 40 78 56-0 oder anfrage@syss.de | IN DRINGENDEN FÄLLEN AUSSERHALB DER GESCHÄFTSZEITEN +49 (0)7071 - 40 78 56-99

Als Rahmenvertragskunde wählen Sie bitte die bereitgestellte Rufbereitschaftsnummer

Ihr direkter Kontakt zu SySS +49 (0)7071 - 40 78 56-0 oder anfrage@syss.de

IN DRINGENDEN FÄLLEN AUSSERHALB DER GESCHÄFTSZEITEN +49 (0)7071 - 40 78 56-99

Als Rahmenvertragskunde wählen Sie bitte die bereitgestellte Rufbereitschaftsnummer

Direkter Kontakt

+49 (0)7071 - 40 78 56-0 oder anfrage@syss.de

IN DRINGENDEN FÄLLEN AUSSERHALB DER GESCHÄFTSZEITEN

+49 (0)7071 - 40 78 56-99

Als Rahmenvertragskunde wählen Sie bitte die bereitgestellte Rufbereitschaftsnummer