Category

Post-Quanten-Kryptografie: Verschlüsselung im Zeitalter der Quantencomputer

Post-Quanten-Kryptografie wird vielleicht schon bald Realität. Dieser Beitrag verhandelt Vergangenheit, Gegenwart und Zukunft von Kryptografie.

Angreifende im Netzwerk: Notfallplan oder Headless Chicken Mode?

Ein Notfallplan sorgt für einen möglichst reibungslosen Ablauf eines Notfalls (Incident). Eine gute Vorbereitung garantiert, nicht den Kopf zu verlieren.

"Backups sind wie Videospielspeicherstände": Was macht ein sicheres Backupkonzept aus?

Was macht ein sicheres Backupkonzept aus? Der Artikel beantwortet die Top 5-Fragen und gibt etliche Best Practices vom Speichern bis zum Zugriff.

Physical Assessments: Wege, in Unternehmen einzubrechen – und dies zu verhindern

Physical Assessments zeigen Wege auf, die Gebäudesicherheit zu umgehen und in Betriebsgelände einzubrechen. Plus: Sie geben Rat zur Unternehmenssicherheit.

Das Salz in der Suppe: Salts als unverzichtbare Zutat bei der Passwortspeicherung für Applikationen

Die Verwendung eines Salt bei der Passwortspeicherung verhindert die Vorberechnung des Hash. Als zusätzliches Geheimnis kann ein Pepper verwendet werden.

Identity Management – Mal anders gedacht

Identity Management (IDM) stellt die Identität von Nutzern sicher. Dieses Secutorial zeigt, was bei einer sinnvollen, strukturierten Lösung zu beachten ist.

Warum berufliche Netzwerke wie LinkedIn oder Xing die Unternehmenssicherheit gefährden

In sozialen Netzwerken geben Mitarbeitende ihre Kenntnisse und Zertifizierungen preis oder posten ihre Mitarbeitendenausweise – oft zur Freude von Hackern.

Von unsicheren Passwörtern und der Aufforderung zur Kreativität

Bei der Wahl von Passwörtern stehen wir immer wieder vor den gleichen Problemen: Ist das Passwort sicher? Kann ich es mir merken? Wann muss ich es wechseln?

Gefahren des kontaktlosen Bezahlens – und wie man sich absichern kann

Im Zuge der aktuellen Corona-Krise empfehlen immer mehr Einzelhändler, so weit wie möglich bargeldlos oder sogar kontaktlos zu zahlen.

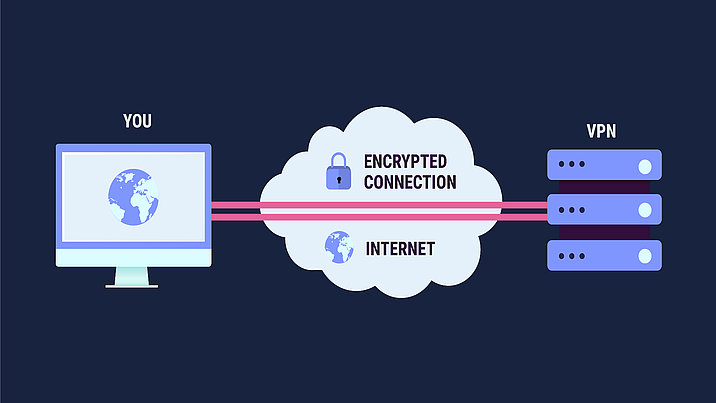

Homeoffice: Zur Sicherheit

Aktuell müssen viele Unternehmen, Institutionen und Behörden ihren Betrieb auf Homeoffice umstellen. Angesichts der Geschwindigkeit, mit der diese Maßnahmen umgesetzt werden müssen, sind nicht alle Firmen und Einrichtungen ausreichend für eine vollumfänglich sichere Einrichtung der Heimarbeitsplätze gewappnet.

Ihr direkter Kontakt zu SySS +49 (0)7071 - 40 78 56-0 oder anfrage@syss.de | IN DRINGENDEN FÄLLEN AUSSERHALB DER GESCHÄFTSZEITEN +49 (0)7071 - 40 78 56-99

Als Rahmenvertragskunde wählen Sie bitte die bereitgestellte Rufbereitschaftsnummer

Ihr direkter Kontakt zu SySS +49 (0)7071 - 40 78 56-0 oder anfrage@syss.de

IN DRINGENDEN FÄLLEN AUSSERHALB DER GESCHÄFTSZEITEN +49 (0)7071 - 40 78 56-99

Als Rahmenvertragskunde wählen Sie bitte die bereitgestellte Rufbereitschaftsnummer

Direkter Kontakt

+49 (0)7071 - 40 78 56-0 oder anfrage@syss.de

IN DRINGENDEN FÄLLEN AUSSERHALB DER GESCHÄFTSZEITEN

+49 (0)7071 - 40 78 56-99

Als Rahmenvertragskunde wählen Sie bitte die bereitgestellte Rufbereitschaftsnummer